Las ventajas que ofrecen el comercio electrónico o el simple hecho de mantener la información digitalizada de nuestras organizaciones no solamente implican mayores oportunidades de negocio, independientemente del rubro, si no que implica un mayor control y cuido de nuestros datos.

Bien dicen que la información es poder y eso es, precisamente, lo que buscan los piratas cibernéticos al momento de realizar un ataque a nuestros servidores para instalar sus spyware (programa espía). La demanda de soluciones de detección y respuesta de amenazas ha ido en aumento en la medida que crece exponencialmente el volumen de producción de datos por parte de las organizaciones.

Y ese crecimiento no va parar, por el contrario irá en aumento. Vemos cómo ahora los gobiernos de México, Uruguay, Colombia, Ecuador, Chile, República Dominicana, Costa Rica y Guatemala han llevado a las empresas a utilizar la llamada factura electrónica con el objetivo de aumentar la recaudación de impuestos, disminuir la evasión fiscal e incluso, reducir costos de papelería, contabilidad y mensajería.

El Salvador no es la excepción en esa tendencia y vemos que solo es cuestión de tiempo para que las empresas salvadoreñas dejen de entregar facturas en papel a sus consumidores; ya la declaración de algunos impuestos al Ministerio de Hacienda se hace en forma electrónica. Se sabe que ésta cartera de Estado ya elabora un plan piloto para que al menos seis empresas inicien con un proceso de facturación electrónica.

Debemos tener claro que los ciberataques son numerosos, y cada día más sofisticados; buscan siempre las vulnerabilidades de nuestros equipos y redes, a eso añadimos la posibilidad del anonimato del atacante y todo eso lo convierten en una práctica en aumento. Desde malware, virus, gusanos, troyanos, spyware, adware, ransomware o spoofing (próximamente hablaremos sobre estos tipos de ataques).

Pero de todos los tipos de ciberataques los llamados DoS o DDoS son, posiblemente, los más conocidos. Consisten en realizar un número considerable de peticiones a un servidor, desde múltiples ordenadores, para conseguir que se sature y colapse. Existen múltiples técnicas para llevar a cabo este ataque y la más sencilla es la utilización de botnets, equipos infectados con troyanos cuyos dueños no saben que están formando parte del ataque.

El beneficio clave de las soluciones de detección y respuesta de amenazas que IBW te da, como aliado de WatchGuard, es su capacidad para identificar y responder automáticamente a las amenazas en tiempo real. Al combinar las capacidades de detección basadas en el comportamiento y la visibilidad profunda de la actividad de datos en los puntos finales, pueden detectar amenazas que a menudo no son detectadas por firewalls y antivirus. Los análisis sofisticados se utilizan para ubicar anomalías y patrones como procesos raros o sospechosos, actividades de riesgo y conexiones no reconocidas.

Cuando se trata de detectar y mitigar amenazas, la velocidad es crucial. Los programas de seguridad deben poder detectar amenazas de manera rápida y eficiente para que los atacantes no tengan tiempo suficiente para rastrear datos confidenciales.

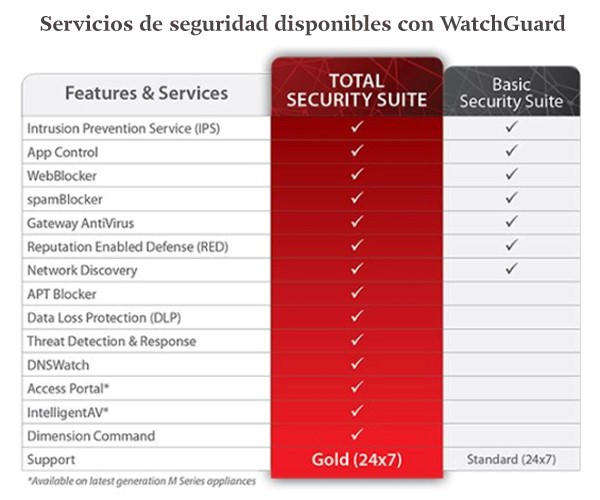

Como especialistas en redes y seguridad, WatchGuard proporciona actualmente el conjunto unificado de herramientas de control de seguridad más completo del mercado; mientras que nosotros como IBW ofrecemos todo el conocimiento y la experiencia técnica para implementar sus proyectos de forma exitosa y en concordancia con sus necesidades.

WatchGuard es una plataforma de seguridad total de redes de tipo empresarial de cualquier organización, independientemente del tamaño o la capacidad técnica. Ideal para Pymes y empresas de distribución, nuestros dispositivos con Gestión Unificada de Amenazas (UTM, Unified Threat Management) están diseñados desde el inicio para concentrarse en la facilidad de implementación, uso y administración continua, además de brindar la mayor seguridad posible.

Todo esto es hecho de forma simplificada y en este sentido, todos nuestros productos no solo son fáciles de configurar e implementar, sino que también están diseñados con un énfasis en la administración centralizada, lo que facilita y mejora la administración constante de políticas y redes. El panorama de seguridad puede ser complejo, pero la administración de la seguridad de la organización no tiene por qué serlo.

Con nosotros tendrás capacitaciones, consultoría en seguridad y hackeo ético.